Pernahkah merasa kewalahan dengan tumpukan *password* yang harus diingat untuk mengakses berbagai aplikasi dan layanan? Rasanya seperti harus menghafal banyak kode rahasia, bukan? Untungnya, ada solusi yang sangat membantu, yaitu Single sign-on integration agar user tidak pusing banyak password. Teknologi ini dirancang untuk menyederhanakan pengalaman pengguna dengan memungkinkan akses ke banyak aplikasi hanya dengan satu set kredensial saja.

Bayangkan, tidak perlu lagi repot mengingat berbagai *username* dan *password* yang berbeda-beda. Cukup satu akun saja untuk mengakses semua yang dibutuhkan. SSO bukan hanya tentang kemudahan, tetapi juga tentang efisiensi dan peningkatan keamanan. Mari kita selami lebih dalam tentang bagaimana SSO bekerja, manfaatnya, dan bagaimana cara mengimplementasikannya.

Pendahuluan: Mengapa SSO Penting untuk Pengguna?

Di era digital yang serba cepat ini, kita semua memiliki sejumlah akun dan layanan daring yang tak terhitung jumlahnya. Mulai dari email, media sosial, perbankan, hingga platform kerja, setiap layanan seringkali mengharuskan kita untuk membuat akun baru dengan *username* dan *password* unik. Hal ini, meskipun dimaksudkan untuk keamanan, justru seringkali menjadi sumber frustrasi bagi pengguna.

Bayangkan Anda harus mengingat puluhan bahkan ratusan *password* yang berbeda. Tentu saja, Anda bisa saja menggunakan *password* yang sama untuk semua akun, tetapi hal ini sangat berisiko karena jika satu akun diretas, semua akun Anda berpotensi terkena dampaknya. Alternatifnya, Anda mencoba mengingat setiap *password*, yang seringkali berakhir dengan lupa dan harus melakukan reset *password* berulang kali. Pengalaman ini tidak hanya membuang waktu, tetapi juga dapat sangat mengganggu produktivitas.

Tantangan Pengelolaan Kredensial Akses

Pengguna seringkali menghadapi berbagai tantangan dalam mengelola banyak kredensial akses.

- Lupa *Password*: Ini adalah masalah paling umum. Pengguna seringkali kesulitan mengingat *password* yang berbeda-beda untuk setiap akun. Akibatnya, mereka harus sering melakukan reset *password*, yang memakan waktu dan mengganggu alur kerja.

- Keamanan yang Buruk: Banyak pengguna memilih *password* yang mudah ditebak atau menggunakan *password* yang sama untuk beberapa akun. Hal ini meningkatkan risiko peretasan dan pencurian data.

- Waktu dan Produktivitas yang Terbuang: Proses *login* yang berulang-ulang dan seringkali disertai dengan reset *password* membuang banyak waktu berharga yang seharusnya bisa digunakan untuk hal-hal yang lebih produktif.

- Frustrasi Pengguna: Pengalaman pengguna yang buruk dalam mengelola kredensial akses dapat menyebabkan frustrasi dan ketidakpuasan terhadap layanan atau platform yang digunakan.

Pengalaman Pengguna Sebelum dan Sesudah Implementasi SSO

Perbedaan pengalaman pengguna sebelum dan sesudah implementasi SSO sangat signifikan.

Sebelum SSO: Pengguna harus mengingat banyak *username* dan *password*. Setiap kali ingin mengakses layanan, mereka harus memasukkan kredensial yang sesuai. Jika lupa, mereka harus melakukan proses reset *password* yang memakan waktu dan seringkali rumit. Pengguna juga mungkin merasa khawatir tentang keamanan akun mereka karena harus mengingat begitu banyak *password* yang berbeda.

Sesudah SSO: Pengguna hanya perlu mengingat satu set kredensial untuk mengakses berbagai layanan. Proses *login* menjadi lebih sederhana dan cepat. Pengguna tidak perlu lagi melakukan reset *password* berulang kali. Keamanan juga meningkat karena pengguna dapat menggunakan *password* yang kuat tanpa harus mengingatnya untuk setiap layanan. Pengalaman pengguna secara keseluruhan menjadi lebih baik dan lebih efisien.

Contoh Platform dan Layanan yang Mengadopsi SSO

Banyak platform dan layanan populer telah mengadopsi SSO untuk meningkatkan pengalaman pengguna dan meningkatkan keamanan. Berikut adalah beberapa contohnya:

- Google: Pengguna dapat menggunakan akun Google mereka untuk *login* ke berbagai layanan seperti YouTube, Gmail, Google Drive, dan banyak aplikasi lainnya.

- Microsoft: Pengguna dapat menggunakan akun Microsoft mereka untuk mengakses layanan seperti Outlook, OneDrive, Teams, dan Xbox.

- Facebook: Pengguna dapat menggunakan akun Facebook mereka untuk *login* ke berbagai aplikasi dan situs web pihak ketiga.

- Slack: Platform kolaborasi tim ini memungkinkan pengguna untuk menggunakan SSO melalui penyedia seperti Google, Okta, atau Azure Active Directory.

- Salesforce: Platform CRM ini mendukung SSO untuk memudahkan akses pengguna ke berbagai fitur dan layanan mereka.

Manfaat utama dari penggunaan SSO meliputi:

- Kemudahan Penggunaan: Pengguna hanya perlu mengingat satu set kredensial untuk mengakses banyak layanan.

- Peningkatan Keamanan: SSO memungkinkan penggunaan *password* yang kuat dan mengurangi risiko penggunaan *password* yang sama di berbagai platform.

- Peningkatan Produktivitas: Proses *login* menjadi lebih cepat dan efisien, menghemat waktu pengguna.

- Pengalaman Pengguna yang Lebih Baik: SSO mengurangi frustrasi dan meningkatkan kepuasan pengguna.

- Pengelolaan Akun yang Lebih Mudah: Administrator dapat mengelola akses pengguna secara terpusat, memudahkan pengelolaan akun dan keamanan.

Single Sign-On (SSO) untuk Pengguna: Bebas Pusing Password

Pernahkah Anda merasa lelah harus mengingat banyak sekali kata sandi untuk mengakses berbagai aplikasi dan layanan? Single Sign-On (SSO) hadir sebagai solusi yang efisien untuk mengatasi masalah ini. Dengan SSO, pengguna hanya memerlukan satu set kredensial untuk mengakses berbagai sumber daya yang berbeda. Mari kita selami lebih dalam bagaimana SSO bekerja dan bagaimana ia mempermudah kehidupan digital kita.

Prinsip Kerja Single Sign-On

SSO bekerja berdasarkan prinsip otentikasi dan otorisasi. Proses otentikasi memastikan bahwa pengguna adalah benar-benar orang yang mereka klaim, sementara otorisasi menentukan akses pengguna ke sumber daya tertentu. Mari kita lihat bagaimana proses ini berjalan:

- Otentikasi: Pengguna memasukkan kredensial (misalnya, nama pengguna dan kata sandi) ke Identity Provider (IdP). IdP memverifikasi kredensial ini. Jika berhasil, IdP mengeluarkan *token* atau bukti identitas kepada pengguna.

- Otorisasi: Ketika pengguna mencoba mengakses Service Provider (SP), SP menerima *token* dari pengguna. SP kemudian memverifikasi *token* ini dengan IdP. Jika *token* valid, SP memberikan akses kepada pengguna sesuai dengan hak akses yang telah ditentukan.

Berikut adalah ilustrasi sederhana alur kerja SSO dari perspektif pengguna:

- Pengguna mencoba mengakses aplikasi (SP).

- Aplikasi mengarahkan pengguna ke IdP untuk otentikasi.

- Pengguna memasukkan kredensial di IdP.

- IdP memverifikasi kredensial. Jika berhasil, IdP mengeluarkan *token*.

- IdP mengarahkan pengguna kembali ke aplikasi (SP) dengan *token*.

- Aplikasi (SP) menerima *token* dan memverifikasi dengan IdP.

- Jika *token* valid, aplikasi memberikan akses kepada pengguna.

Perbedaan SSO dengan Sistem Otentikasi Tradisional

Sistem otentikasi tradisional mengharuskan pengguna membuat dan mengingat kredensial yang berbeda untuk setiap aplikasi atau layanan. Hal ini tidak hanya merepotkan, tetapi juga meningkatkan risiko keamanan. SSO menawarkan beberapa keunggulan dibandingkan sistem tradisional:

- Peningkatan Keamanan: Dengan SSO, pengguna hanya perlu mengingat satu set kredensial, mengurangi risiko penggunaan kembali kata sandi yang lemah dan mempermudah penerapan kebijakan kata sandi yang kuat.

- Peningkatan Produktivitas: Pengguna tidak perlu lagi menghabiskan waktu untuk memasukkan kredensial berulang kali, sehingga meningkatkan produktivitas.

- Pengalaman Pengguna yang Lebih Baik: SSO menyediakan pengalaman pengguna yang lebih mulus dan nyaman.

- Manajemen yang Lebih Mudah: Administrator TI dapat mengelola akses pengguna secara terpusat, menyederhanakan proses onboarding dan offboarding.

Istilah Kunci Terkait SSO

Untuk memahami SSO dengan lebih baik, penting untuk memahami beberapa istilah kunci:

- Identity Provider (IdP): Layanan yang bertanggung jawab untuk mengotentikasi pengguna dan menyediakan informasi identitas. Contoh IdP meliputi Google, Microsoft Active Directory, dan Okta.

- Service Provider (SP): Aplikasi atau layanan yang bergantung pada IdP untuk mengotentikasi pengguna. SP menerima *token* dari IdP dan memberikan akses kepada pengguna berdasarkan informasi yang terkandung dalam *token*. Contoh SP meliputi aplikasi web, layanan cloud, dan aplikasi seluler.

- Token: Sebuah objek digital yang berisi informasi tentang identitas pengguna. *Token* digunakan oleh SP untuk memverifikasi identitas pengguna tanpa perlu meminta kredensial lagi. Contoh *token* meliputi SAML assertion, JWT (JSON Web Token), dan OAuth access token.

Jenis-Jenis SSO dan Implementasinya

Integrasi Single Sign-On (SSO) menawarkan kemudahan akses bagi pengguna, tetapi memilih jenis SSO yang tepat membutuhkan pemahaman mendalam tentang berbagai opsi yang tersedia. Setiap jenis SSO memiliki karakteristik unik, kelebihan, dan kekurangan yang perlu dipertimbangkan berdasarkan kebutuhan spesifik organisasi atau proyek. Mari kita telaah berbagai jenis SSO yang umum digunakan dan bagaimana mereka diimplementasikan.

Jenis-Jenis SSO yang Umum Digunakan

Beberapa jenis SSO telah menjadi standar dalam industri. Memahami perbedaan mendasar antara mereka sangat penting untuk memilih solusi yang paling sesuai. Berikut adalah beberapa jenis SSO yang paling sering dijumpai:

- SAML (Security Assertion Markup Language): SAML adalah standar berbasis XML yang digunakan untuk pertukaran data otentikasi dan otorisasi antara penyedia identitas (IdP) dan penyedia layanan (SP).

- OAuth (Open Authorization): OAuth adalah protokol terbuka yang memungkinkan pengguna memberikan akses ke sumber daya mereka yang disimpan di satu situs web ke situs web lain tanpa memberikan kredensial mereka.

- OpenID Connect (OIDC): OIDC dibangun di atas OAuth 2.0 dan menambahkan lapisan identitas. Ini memungkinkan klien untuk memverifikasi identitas pengguna berdasarkan otentikasi yang dilakukan oleh server otorisasi, serta mendapatkan informasi profil dasar tentang pengguna.

Perbandingan Jenis-Jenis SSO

Untuk memberikan gambaran yang lebih jelas, berikut adalah tabel perbandingan yang merangkum fitur, kelebihan, dan kekurangan dari masing-masing jenis SSO:

| Fitur | SAML | OAuth | OpenID Connect |

|---|---|---|---|

| Deskripsi | Standar berbasis XML untuk pertukaran data otentikasi dan otorisasi. | Protokol terbuka untuk otorisasi akses ke sumber daya. | Lapisan identitas di atas OAuth 2.0. |

| Kelebihan | Keamanan tinggi, dukungan luas untuk enterprise, kontrol akses yang kuat. | Sederhana, fleksibel, banyak digunakan dalam aplikasi web dan mobile. | Mudah diintegrasikan dengan aplikasi modern, dukungan profil pengguna. |

| Kekurangan | Konfigurasi kompleks, memerlukan pemahaman mendalam tentang XML. | Fokus utama pada otorisasi, tidak selalu menyediakan informasi identitas. | Lebih kompleks dari OAuth, memerlukan pemahaman tentang konsep identitas. |

| Penggunaan Umum | Aplikasi enterprise, akses ke sumber daya internal. | Aplikasi web, integrasi pihak ketiga, API. | Aplikasi web modern, mobile, integrasi media sosial. |

Studi Kasus Implementasi SSO

Sebagai contoh, mari kita lihat implementasi SSO pada sebuah perusahaan korporat. Sebuah perusahaan yang memiliki banyak aplikasi internal, seperti sistem manajemen sumber daya manusia (HRMS), sistem manajemen hubungan pelanggan (CRM), dan aplikasi email, memutuskan untuk mengimplementasikan SSO menggunakan SAML. Pengguna hanya perlu memasukkan kredensial mereka sekali untuk mengakses semua aplikasi ini. IdP perusahaan mengotentikasi pengguna dan kemudian mengirimkan assertion SAML ke SP (aplikasi). SP kemudian mengizinkan pengguna untuk mengakses aplikasi. Hasilnya adalah peningkatan produktivitas, pengurangan risiko keamanan, dan pengalaman pengguna yang lebih baik.

Contoh lain adalah implementasi OAuth dan OpenID Connect dalam sebuah aplikasi web e-commerce. Pengguna dapat masuk menggunakan akun Google atau Facebook mereka. Aplikasi web menggunakan OAuth untuk mendapatkan izin mengakses informasi profil pengguna dari Google atau Facebook. Kemudian, aplikasi menggunakan OpenID Connect untuk memverifikasi identitas pengguna dan mendapatkan informasi profil dasar. Hal ini menyederhanakan proses pendaftaran dan login, meningkatkan pengalaman pengguna, dan memungkinkan integrasi yang lebih mudah dengan platform media sosial.

Memilih Jenis SSO yang Tepat

Pemilihan jenis SSO yang tepat bergantung pada beberapa faktor kunci. Pertimbangkan kebutuhan spesifik organisasi atau proyek Anda:

- Keamanan: SAML menawarkan keamanan yang sangat tinggi dan cocok untuk aplikasi yang membutuhkan tingkat keamanan yang ketat.

- Kemudahan Implementasi: OAuth dan OpenID Connect lebih mudah diimplementasikan dan ideal untuk aplikasi web dan mobile.

- Integrasi: Pertimbangkan aplikasi yang perlu diintegrasikan. Jika Anda perlu mengintegrasikan dengan banyak aplikasi pihak ketiga, OAuth atau OpenID Connect mungkin lebih cocok.

- Kompleksitas: SAML lebih kompleks untuk diimplementasikan daripada OAuth atau OpenID Connect.

- Kebutuhan Profil Pengguna: Jika Anda memerlukan informasi profil pengguna yang komprehensif, OpenID Connect adalah pilihan yang baik.

Dengan mempertimbangkan faktor-faktor ini, Anda dapat memilih jenis SSO yang paling sesuai dengan kebutuhan organisasi atau proyek Anda.

Manfaat Utama SSO bagi Pengguna

Integrasi Single Sign-On (SSO) membawa sejumlah keuntungan signifikan bagi pengguna, mengubah cara mereka berinteraksi dengan berbagai aplikasi dan layanan. Dengan menghilangkan kebutuhan untuk mengingat banyak kredensial, SSO tidak hanya meningkatkan efisiensi tetapi juga memperkuat keamanan dan meningkatkan kepuasan pengguna secara keseluruhan.

Peningkatan Efisiensi dan Kemudahan Akses

SSO secara fundamental mengubah pengalaman pengguna dengan menyederhanakan proses login. Pengguna tidak lagi perlu mengingat berbagai nama pengguna dan kata sandi untuk setiap aplikasi yang mereka gunakan. Cukup dengan satu set kredensial, mereka dapat mengakses semua sumber daya yang diizinkan. Hal ini menghemat waktu dan mengurangi frustrasi yang seringkali terkait dengan pengelolaan banyak akun.

Peningkatan Produktivitas Melalui Pengurangan Waktu Login, Single sign-on integration agar user tidak pusing banyak password

Waktu yang dihabiskan untuk login dapat menjadi hambatan yang signifikan terhadap produktivitas. Dengan SSO, proses ini disederhanakan dan dipercepat. Pengguna dapat dengan cepat mengakses aplikasi yang mereka butuhkan, memungkinkan mereka untuk fokus pada tugas-tugas utama mereka. Waktu yang dihemat dari proses login yang berulang dapat dialihkan untuk kegiatan yang lebih produktif, secara langsung meningkatkan efisiensi kerja.

Sebagai contoh, bayangkan seorang karyawan yang harus mengakses sistem email, aplikasi kolaborasi, dan perangkat lunak manajemen proyek setiap hari. Tanpa SSO, mereka mungkin menghabiskan beberapa menit untuk login ke setiap aplikasi. Dengan SSO, mereka hanya perlu login sekali, menghemat waktu yang berharga setiap hari.

Penyederhanaan Pengalaman Pengguna

SSO secara signifikan menyederhanakan pengalaman pengguna dengan menyediakan akses yang mulus ke berbagai aplikasi dan layanan. Pengguna tidak perlu lagi mengelola banyak kredensial atau khawatir tentang lupa kata sandi. Hal ini mengurangi beban kognitif dan memungkinkan mereka untuk fokus pada pekerjaan mereka tanpa gangguan.

Contoh konkretnya adalah seorang mahasiswa yang menggunakan SSO untuk mengakses portal pembelajaran, perpustakaan digital, dan aplikasi komunikasi kampus. Dengan satu set kredensial, mereka dapat dengan mudah beralih antar layanan ini tanpa perlu mengingat banyak informasi login.

Dampak Positif SSO Terhadap Kepuasan Pengguna

Kepuasan pengguna adalah faktor penting dalam keberhasilan implementasi SSO. Berikut adalah beberapa dampak positif SSO terhadap kepuasan pengguna:

- Kemudahan Akses: Pengguna merasa lebih nyaman dan efisien saat mengakses berbagai aplikasi dengan satu set kredensial.

- Pengurangan Frustrasi: Menghilangkan kebutuhan untuk mengingat banyak kata sandi mengurangi stres dan frustrasi.

- Peningkatan Produktivitas: Akses cepat ke sumber daya memungkinkan pengguna untuk menyelesaikan tugas lebih cepat.

- Pengalaman Pengguna yang Lebih Baik: SSO menciptakan pengalaman pengguna yang lebih intuitif dan ramah.

Keuntungan Implementasi SSO bagi Organisasi: Single Sign-on Integration Agar User Tidak Pusing Banyak Password

Implementasi Single Sign-On (SSO) memberikan dampak signifikan bagi organisasi, tidak hanya menyederhanakan pengalaman pengguna tetapi juga memperkuat postur keamanan dan efisiensi operasional. Dengan SSO, organisasi dapat mengelola akses ke berbagai aplikasi dan layanan dengan lebih efektif, mengurangi kompleksitas, dan mengoptimalkan sumber daya. Berikut adalah beberapa keuntungan utama yang dapat diraih organisasi melalui penerapan SSO.

Peningkatan Keamanan

SSO secara fundamental meningkatkan keamanan dengan mengurangi jumlah kredensial yang perlu diingat dan dikelola oleh pengguna. Hal ini mengurangi risiko penggunaan kembali kata sandi yang lemah atau mudah ditebak. SSO juga memfasilitasi penerapan kebijakan keamanan yang lebih kuat dan konsisten di seluruh organisasi.

- Sentralisasi Kebijakan Kata Sandi: SSO memungkinkan organisasi untuk menerapkan dan menegakkan kebijakan kata sandi yang kuat dan seragam, termasuk panjang minimum, penggunaan karakter khusus, dan frekuensi perubahan kata sandi.

- Autentikasi Multifaktor (MFA): SSO mempermudah integrasi MFA, menambahkan lapisan keamanan tambahan dengan mewajibkan pengguna untuk memverifikasi identitas mereka melalui lebih dari satu faktor, seperti kode yang dikirim ke ponsel atau penggunaan biometrik.

- Pengurangan Serangan Phishing: Dengan mengurangi kebutuhan pengguna untuk memasukkan kredensial di berbagai situs web, SSO meminimalkan risiko terkena serangan phishing yang bertujuan mencuri informasi login.

- Pemantauan dan Audit yang Lebih Baik: SSO menyediakan visibilitas yang lebih baik ke dalam aktivitas pengguna, memungkinkan organisasi untuk memantau akses ke aplikasi dan layanan, serta melakukan audit untuk mengidentifikasi potensi ancaman keamanan.

Pengelolaan Identitas yang Lebih Mudah

SSO menyederhanakan pengelolaan identitas pengguna, terutama dalam organisasi yang memiliki banyak aplikasi dan layanan. Hal ini mengurangi beban administratif dan meningkatkan efisiensi tim IT.

- Penyediaan dan Pencabutan Akses yang Disederhanakan: SSO mempermudah proses penyediaan (provisioning) dan pencabutan (deprovisioning) akses pengguna. Ketika seorang karyawan bergabung atau meninggalkan organisasi, akses ke semua aplikasi dan layanan dapat dikelola secara terpusat.

- Manajemen Peran dan Grup: SSO memungkinkan organisasi untuk mengelola peran dan grup pengguna secara efisien, memberikan akses yang sesuai berdasarkan peran mereka dalam organisasi.

- Pengurangan Kesalahan Manusia: Dengan otomatisasi pengelolaan identitas, SSO mengurangi kemungkinan kesalahan manusia yang dapat terjadi dalam proses manual, seperti pemberian atau pencabutan akses yang salah.

- Peningkatan Produktivitas: Pengguna tidak perlu lagi mengingat banyak kredensial dan menghabiskan waktu untuk login ke berbagai aplikasi, yang pada akhirnya meningkatkan produktivitas.

Pengurangan Biaya Operasional

Implementasi SSO dapat menghasilkan penghematan biaya operasional yang signifikan, terutama dalam jangka panjang. Efisiensi yang meningkat dan pengurangan beban kerja tim IT berkontribusi pada pengurangan biaya.

- Pengurangan Permintaan Bantuan (Help Desk): Dengan SSO, pengguna cenderung lebih sedikit mengalami masalah terkait login, yang mengurangi jumlah permintaan bantuan ke help desk.

- Otomatisasi Tugas Administratif: SSO mengotomatiskan banyak tugas administratif terkait pengelolaan identitas, seperti reset kata sandi dan penyediaan akses, yang menghemat waktu dan sumber daya.

- Peningkatan Efisiensi Tim IT: Tim IT dapat fokus pada tugas-tugas yang lebih strategis daripada menghabiskan waktu untuk mengelola akun pengguna dan menyelesaikan masalah login.

- Penghematan Biaya Lisensi: SSO dapat membantu organisasi mengoptimalkan penggunaan lisensi perangkat lunak dengan memastikan bahwa hanya pengguna yang berwenang yang dapat mengakses aplikasi dan layanan.

Kepatuhan Terhadap Standar Keamanan dan Regulasi

SSO memainkan peran penting dalam membantu organisasi mematuhi standar keamanan dan regulasi yang berlaku. Kemampuan untuk menerapkan kebijakan keamanan yang kuat dan memantau akses pengguna membantu organisasi memenuhi persyaratan kepatuhan.

- Kepatuhan GDPR: SSO dapat membantu organisasi mematuhi GDPR (General Data Protection Regulation) dengan menyediakan kontrol akses yang ketat dan kemampuan untuk melacak aktivitas pengguna yang terkait dengan data pribadi.

- Kepatuhan HIPAA: Dalam industri perawatan kesehatan, SSO membantu organisasi mematuhi HIPAA (Health Insurance Portability and Accountability Act) dengan mengamankan akses ke informasi kesehatan pasien.

- Kepatuhan PCI DSS: SSO dapat membantu organisasi yang memproses data kartu kredit mematuhi PCI DSS (Payment Card Industry Data Security Standard) dengan menerapkan kebijakan kata sandi yang kuat dan mengamankan akses ke sistem yang menyimpan data sensitif.

- Audit Trail: SSO menyediakan audit trail yang komprehensif, memungkinkan organisasi untuk melacak akses pengguna ke aplikasi dan layanan, yang penting untuk tujuan kepatuhan.

Pengurangan Beban Kerja Tim IT dalam Pengelolaan Akun Pengguna

SSO secara signifikan mengurangi beban kerja tim IT dalam pengelolaan akun pengguna, yang memungkinkan mereka untuk fokus pada tugas-tugas yang lebih strategis dan bernilai tambah.

- Otomatisasi Reset Kata Sandi: SSO seringkali menyertakan fitur self-service untuk reset kata sandi, yang mengurangi jumlah permintaan bantuan ke help desk dan menghemat waktu tim IT.

- Penyediaan dan Pencabutan Akses Terpusat: Tim IT dapat mengelola akses pengguna ke berbagai aplikasi dan layanan dari satu lokasi terpusat, yang menyederhanakan proses dan mengurangi kesalahan.

- Pengurangan Jumlah Permintaan Bantuan: Dengan SSO, pengguna mengalami lebih sedikit masalah terkait login, yang mengurangi jumlah permintaan bantuan ke help desk dan membebaskan waktu tim IT.

- Peningkatan Efisiensi: Tim IT dapat menyelesaikan tugas-tugas terkait pengelolaan akun pengguna dengan lebih cepat dan efisien, yang meningkatkan produktivitas secara keseluruhan.

Fasilitasi Integrasi Aplikasi dan Layanan Baru

SSO memfasilitasi integrasi aplikasi dan layanan baru dalam organisasi dengan menyediakan mekanisme autentikasi terpusat. Hal ini menyederhanakan proses integrasi dan mempercepat waktu implementasi.

- Integrasi yang Lebih Mudah: SSO menyediakan cara standar untuk mengintegrasikan aplikasi dan layanan baru, yang mengurangi kompleksitas dan waktu yang dibutuhkan untuk integrasi.

- Peningkatan Keamanan: Dengan SSO, aplikasi dan layanan baru dapat diintegrasikan dengan kebijakan keamanan yang ada, memastikan bahwa akses pengguna dikelola secara aman.

- Pengurangan Biaya: SSO dapat mengurangi biaya integrasi aplikasi dan layanan baru dengan mengurangi kebutuhan untuk mengembangkan mekanisme autentikasi kustom.

- Peningkatan Pengalaman Pengguna: SSO memastikan bahwa pengguna memiliki pengalaman login yang konsisten di semua aplikasi dan layanan, yang meningkatkan kepuasan pengguna.

Proses Integrasi SSO: Langkah-Langkah Penting

Integrasi Single Sign-On (SSO) merupakan proses krusial untuk menyederhanakan akses pengguna ke berbagai aplikasi dan layanan. Implementasi SSO yang efektif tidak hanya meningkatkan kenyamanan pengguna tetapi juga memperkuat keamanan organisasi. Proses ini melibatkan serangkaian langkah yang terstruktur, mulai dari perencanaan hingga pengujian, untuk memastikan SSO berfungsi secara optimal dan sesuai dengan kebutuhan organisasi.

Panduan Langkah-Langkah Integrasi SSO

Integrasi SSO memerlukan pendekatan sistematis untuk memastikan keberhasilan implementasi. Berikut adalah langkah-langkah penting yang perlu diikuti:

- Perencanaan: Tahap awal melibatkan penentuan tujuan, identifikasi aplikasi yang akan diintegrasikan, dan pemilihan metode SSO yang sesuai (misalnya, SAML, OAuth, atau OpenID Connect). Perencanaan yang matang juga mencakup penentuan kebijakan akses, peran pengguna, dan infrastruktur yang diperlukan.

- Penilaian Kebutuhan: Lakukan penilaian mendalam terhadap kebutuhan organisasi, termasuk jumlah pengguna, aplikasi yang digunakan, dan tingkat keamanan yang diinginkan. Analisis ini membantu dalam memilih solusi SSO yang paling tepat dan memastikan kompatibilitas dengan sistem yang ada.

- Pemilihan Solusi SSO: Pilih penyedia layanan SSO yang sesuai dengan kebutuhan organisasi. Pertimbangkan faktor-faktor seperti fitur, harga, dukungan teknis, dan integrasi dengan sistem yang ada. Beberapa opsi populer meliputi Microsoft Azure Active Directory, Okta, dan OneLogin.

- Konfigurasi dan Implementasi: Konfigurasikan solusi SSO yang dipilih sesuai dengan kebutuhan organisasi. Ini melibatkan pengaturan identitas pengguna, aplikasi, dan kebijakan akses. Implementasi melibatkan integrasi solusi SSO dengan aplikasi yang ada, yang mungkin memerlukan perubahan kode atau konfigurasi.

- Pengujian: Lakukan pengujian menyeluruh untuk memastikan SSO berfungsi dengan benar. Uji semua skenario penggunaan, termasuk akses pengguna, autentikasi, dan otorisasi. Lakukan pengujian keamanan untuk mengidentifikasi dan mengatasi potensi kerentanan.

- Peluncuran dan Pemantauan: Luncurkan SSO secara bertahap atau sekaligus, tergantung pada skala organisasi. Pantau kinerja SSO secara berkala untuk memastikan ketersediaan dan keandalannya. Lakukan penyesuaian jika diperlukan berdasarkan umpan balik pengguna dan perubahan kebutuhan organisasi.

Checklist Persyaratan Integrasi SSO

Sebelum memulai integrasi SSO, ada beberapa persyaratan yang perlu dipenuhi. Checklist ini membantu memastikan semua aspek penting telah dipertimbangkan:

- Identifikasi Aplikasi: Daftar semua aplikasi yang akan diintegrasikan dengan SSO.

- Penetapan Kebijakan Akses: Tentukan kebijakan akses untuk setiap aplikasi, termasuk peran pengguna dan tingkat otorisasi.

- Pemilihan Metode SSO: Pilih metode SSO yang sesuai (SAML, OAuth, OpenID Connect).

- Pemilihan Penyedia SSO: Pilih penyedia layanan SSO yang sesuai dengan kebutuhan organisasi.

- Persiapan Infrastruktur: Pastikan infrastruktur yang ada mendukung integrasi SSO, termasuk server, jaringan, dan sistem operasi.

- Persiapan Pengguna: Informasikan pengguna tentang perubahan yang akan terjadi dan berikan pelatihan jika diperlukan.

- Pengujian: Rencanakan pengujian yang komprehensif untuk memastikan SSO berfungsi dengan benar.

- Dokumentasi: Dokumentasikan semua langkah integrasi dan konfigurasi SSO.

Contoh Alat dan Framework untuk Integrasi SSO

Beberapa alat dan framework dapat memfasilitasi integrasi SSO. Penggunaan alat-alat ini dapat mempercepat proses dan meminimalkan potensi kesalahan.

- Libraries dan SDK: Banyak penyedia SSO menawarkan libraries dan SDK (Software Development Kit) untuk mempermudah integrasi dengan aplikasi. Contohnya adalah libraries SAML dan OAuth yang tersedia untuk berbagai bahasa pemrograman seperti Java, Python, dan .NET.

- Middleware: Middleware seperti Apache mod_auth_openidc dapat digunakan untuk mengintegrasikan aplikasi web dengan OpenID Connect.

- Identity Providers (IdP): Penyedia identitas seperti Microsoft Azure Active Directory, Okta, dan OneLogin menyediakan platform terpadu untuk mengelola identitas dan akses.

- API: Banyak penyedia SSO menawarkan API (Application Programming Interface) untuk memungkinkan integrasi yang lebih fleksibel dan kustomisasi.

Alur Kerja Integrasi SSO (Flowchart Sederhana)

Flowchart berikut menggambarkan alur kerja integrasi SSO secara sederhana:

[Pengguna mengakses aplikasi] --> [Aplikasi mengarahkan ke IdP (Identity Provider)] --> [IdP meminta autentikasi pengguna] --> [Pengguna melakukan autentikasi (misalnya, memasukkan kredensial)] --> [IdP memverifikasi kredensial] --> [IdP mengirimkan assertion/token ke aplikasi] --> [Aplikasi memvalidasi assertion/token] --> [Pengguna diberikan akses ke aplikasi]

Tantangan dan Solusi dalam Implementasi SSO

Implementasi Single Sign-On (SSO) memang menawarkan banyak kemudahan, tetapi bukan berarti tanpa tantangan. Beberapa hambatan umum seringkali muncul selama proses implementasi dan pasca-implementasi. Memahami tantangan ini dan mempersiapkan solusi yang tepat sangat krusial untuk memastikan SSO berjalan efektif dan aman. Mari kita telaah beberapa tantangan yang kerap dihadapi, beserta solusinya.

Identifikasi Tantangan Implementasi SSO

Implementasi SSO seringkali dihadapkan pada sejumlah tantangan yang perlu diatasi. Beberapa tantangan utama meliputi masalah kompatibilitas, isu keamanan, dan kompleksitas pengelolaan identitas. Memahami tantangan ini adalah langkah awal untuk merencanakan solusi yang efektif.

- Masalah Kompatibilitas: Aplikasi dan sistem yang berbeda mungkin tidak selalu kompatibel dengan protokol SSO yang dipilih. Hal ini dapat menyebabkan kesulitan dalam integrasi dan memerlukan penyesuaian khusus.

- Isu Keamanan: SSO, meskipun meningkatkan kemudahan akses, juga dapat menjadi target serangan. Jika sistem SSO diretas, penyerang berpotensi mendapatkan akses ke banyak akun sekaligus.

- Pengelolaan Identitas: Mengelola identitas pengguna di berbagai sistem dan aplikasi bisa menjadi rumit. Sinkronisasi data pengguna, perubahan kata sandi, dan pengelolaan hak akses memerlukan perhatian khusus.

- Kompleksitas Implementasi: Implementasi SSO bisa menjadi proses yang kompleks, terutama dalam lingkungan dengan infrastruktur TI yang beragam. Diperlukan perencanaan yang matang, termasuk pemilihan protokol SSO yang tepat dan konfigurasi yang cermat.

- Pengalaman Pengguna: Meskipun SSO bertujuan untuk mempermudah, pengalaman pengguna bisa terpengaruh jika proses otentikasi lambat atau tidak intuitif.

Solusi untuk Mengatasi Tantangan SSO

Untuk mengatasi tantangan-tantangan di atas, diperlukan pendekatan yang komprehensif. Berikut adalah beberapa solusi praktis yang dapat diterapkan:

- Pemilihan Protokol yang Tepat: Pilih protokol SSO yang sesuai dengan kebutuhan organisasi dan kompatibel dengan sistem yang ada. Protokol seperti SAML, OAuth, dan OpenID Connect memiliki kelebihan dan kekurangan masing-masing. Pertimbangkan faktor keamanan, kompatibilitas, dan kemudahan implementasi.

- Implementasi Langkah-langkah Keamanan Tambahan: Perkuat keamanan SSO dengan menerapkan langkah-langkah tambahan seperti autentikasi multifaktor (MFA), pemantauan aktivitas pengguna, dan deteksi anomali. MFA menambahkan lapisan keamanan dengan meminta pengguna untuk memverifikasi identitas mereka melalui beberapa metode.

- Pusat Identitas Terpusat: Gunakan pusat identitas terpusat (identity provider) untuk mengelola identitas pengguna secara terpusat. Ini mempermudah sinkronisasi data pengguna, pengelolaan kata sandi, dan pemberian hak akses.

- Perencanaan dan Uji Coba yang Matang: Lakukan perencanaan yang matang sebelum implementasi SSO. Uji coba menyeluruh di lingkungan yang terkontrol sebelum peluncuran penuh dapat membantu mengidentifikasi dan mengatasi masalah sebelum berdampak pada pengguna.

- Pelatihan Pengguna dan Staf TI: Berikan pelatihan kepada pengguna dan staf TI tentang cara menggunakan dan mengelola sistem SSO. Edukasi pengguna tentang praktik keamanan terbaik, seperti menjaga kerahasiaan kata sandi dan melaporkan aktivitas mencurigakan.

- Pemantauan dan Audit Berkelanjutan: Lakukan pemantauan dan audit berkelanjutan terhadap sistem SSO untuk mendeteksi potensi masalah keamanan dan memastikan kepatuhan terhadap kebijakan.

Troubleshooting Guide Singkat Implementasi SSO

Setelah implementasi SSO, beberapa masalah mungkin timbul. Panduan *troubleshooting* singkat ini dapat membantu mengatasi masalah umum:

- Masalah Akses: Jika pengguna tidak dapat mengakses aplikasi setelah otentikasi, periksa log sistem untuk melihat pesan kesalahan. Pastikan pengguna memiliki hak akses yang benar ke aplikasi. Periksa juga apakah ada masalah dengan koneksi jaringan atau server SSO.

- Masalah Sinkronisasi: Jika data pengguna tidak sinkron antara sistem, periksa konfigurasi sinkronisasi data. Pastikan semua sistem terhubung ke pusat identitas yang sama. Periksa juga apakah ada kesalahan dalam pemetaan atribut pengguna.

- Masalah Kata Sandi: Jika pengguna mengalami masalah dengan kata sandi, pastikan kebijakan kata sandi SSO diterapkan dengan benar. Periksa apakah pengguna dapat mengatur ulang kata sandi mereka melalui sistem SSO.

- Masalah Performa: Jika proses otentikasi lambat, periksa kinerja server SSO dan koneksi jaringan. Optimalkan konfigurasi SSO dan pertimbangkan untuk meningkatkan sumber daya jika perlu.

- Kesalahan Autentikasi: Jika pengguna terus-menerus gagal dalam proses autentikasi, periksa log server SSO untuk melihat pesan kesalahan spesifik. Pastikan pengguna memasukkan kredensial yang benar dan bahwa akun mereka tidak terkunci. Periksa juga apakah ada masalah dengan sertifikat SSL atau konfigurasi browser.

Checklist Keamanan SSO

Untuk memastikan keamanan SSO, gunakan *checklist* berikut:

- Pilih Protokol yang Aman: Gunakan protokol SSO yang aman dan terpercaya, seperti SAML 2.0 atau OpenID Connect.

- Implementasikan Autentikasi Multifaktor (MFA): Tambahkan lapisan keamanan dengan meminta pengguna untuk memverifikasi identitas mereka melalui beberapa metode, seperti kode yang dikirimkan ke ponsel atau aplikasi otentikasi.

- Gunakan Enkripsi: Enkripsi data sensitif selama transmisi dan penyimpanan.

- Pantau Aktivitas Pengguna: Pantau aktivitas pengguna secara berkala untuk mendeteksi aktivitas mencurigakan atau potensi pelanggaran keamanan.

- Kelola Akses Pengguna: Pastikan bahwa hanya pengguna yang berwenang yang memiliki akses ke sumber daya yang sensitif. Tinjau dan perbarui hak akses pengguna secara berkala.

- Perbarui Perangkat Lunak Secara Teratur: Perbarui perangkat lunak SSO dan sistem terkait secara teratur untuk memperbaiki kerentanan keamanan.

- Lakukan Audit Keamanan: Lakukan audit keamanan secara berkala untuk mengidentifikasi dan mengatasi potensi masalah keamanan.

- Latih Pengguna: Berikan pelatihan kepada pengguna tentang praktik keamanan terbaik, seperti menjaga kerahasiaan kata sandi dan melaporkan aktivitas mencurigakan.

- Rencanakan Pemulihan Bencana: Rencanakan pemulihan bencana untuk memastikan bahwa sistem SSO dapat dipulihkan jika terjadi kegagalan atau insiden keamanan.

- Evaluasi dan Perbarui Kebijakan: Evaluasi dan perbarui kebijakan keamanan SSO secara berkala untuk memastikan bahwa mereka tetap relevan dan efektif.

Keamanan dalam SSO

Implementasi Single Sign-On (SSO) memang memberikan kemudahan akses, tetapi juga menghadirkan tantangan keamanan yang signifikan. Keamanan SSO sangat krusial karena satu titik akses tunggal menjadi pintu masuk ke berbagai sumber daya. Jika celah keamanan ada, dampaknya bisa sangat luas. Oleh karena itu, penerapan praktik terbaik keamanan adalah suatu keharusan untuk melindungi data dan identitas pengguna.

Berikut ini adalah praktik terbaik yang harus diterapkan untuk memastikan keamanan sistem SSO Anda.

Praktik Terbaik untuk Keamanan SSO

Untuk menjaga keamanan SSO, beberapa praktik terbaik berikut perlu diterapkan:

- Otentikasi Multifaktor (MFA): Penerapan MFA mengharuskan pengguna untuk memberikan lebih dari satu bentuk verifikasi identitas. Selain kata sandi, pengguna mungkin diminta untuk memasukkan kode yang dikirim ke ponsel mereka, menggunakan aplikasi otentikasi, atau melakukan pemindaian biometrik. MFA secara signifikan meningkatkan keamanan dengan mempersulit akses tidak sah, bahkan jika kata sandi pengguna berhasil diretas.

- Enkripsi: Enkripsi data selama transit dan saat disimpan adalah kunci untuk melindungi informasi sensitif. Gunakan protokol enkripsi seperti TLS/SSL untuk mengamankan komunikasi antara pengguna, penyedia identitas (IdP), dan aplikasi. Enkripsi data memastikan bahwa bahkan jika data dicegat, data tersebut tidak dapat dibaca tanpa kunci dekripsi yang tepat.

- Pemantauan Aktivitas Pengguna: Implementasikan sistem pemantauan yang komprehensif untuk melacak aktivitas pengguna. Sistem ini harus mencatat upaya login yang gagal, akses ke sumber daya sensitif, dan perubahan konfigurasi. Analisis log secara teratur untuk mengidentifikasi perilaku yang mencurigakan atau indikasi potensi pelanggaran keamanan.

- Pemantauan dan Manajemen Kata Sandi yang Kuat: Terapkan kebijakan kata sandi yang kuat yang mengharuskan pengguna untuk menggunakan kata sandi yang kompleks dan unik. Gunakan alat untuk memantau kekuatan kata sandi dan mendeteksi penggunaan kembali kata sandi.

- Pembaruan dan Patching Rutin: Pastikan bahwa semua perangkat lunak terkait SSO, termasuk IdP, aplikasi, dan sistem operasi, selalu diperbarui dengan patch keamanan terbaru. Pembaruan ini penting untuk menutup kerentanan yang diketahui yang dapat dieksploitasi oleh penyerang.

- Pembatasan Akses Berbasis Peran (RBAC): Implementasikan RBAC untuk memberikan akses hanya ke sumber daya yang diperlukan oleh pengguna berdasarkan peran mereka dalam organisasi. Ini meminimalkan dampak potensi pelanggaran keamanan dengan membatasi akses ke informasi sensitif.

- Pelatihan dan Kesadaran Pengguna: Latih pengguna tentang praktik keamanan terbaik, termasuk pentingnya kata sandi yang kuat, mengenali upaya phishing, dan melaporkan aktivitas yang mencurigakan. Kesadaran pengguna adalah pertahanan penting terhadap serangan rekayasa sosial.

- Uji Penetrasi dan Penilaian Kerentanan: Lakukan uji penetrasi dan penilaian kerentanan secara berkala untuk mengidentifikasi potensi kelemahan dalam sistem SSO Anda. Uji ini harus dilakukan oleh profesional keamanan yang berkualifikasi untuk mensimulasikan serangan dunia nyata dan memberikan rekomendasi untuk perbaikan.

Rekomendasi untuk Mengamankan Infrastruktur SSO

Berikut adalah rekomendasi untuk mengamankan infrastruktur SSO Anda:

- Evaluasi dan Pilih Penyedia SSO yang Terpercaya: Pilih penyedia SSO yang memiliki reputasi baik dan menawarkan fitur keamanan yang kuat, seperti MFA, enkripsi, dan pemantauan aktivitas. Pastikan penyedia mematuhi standar keamanan industri seperti ISO 27001 atau SOC 2.

- Konfigurasi SSO yang Aman: Konfigurasikan sistem SSO Anda dengan aman, ikuti panduan keamanan dari penyedia SSO Anda. Pastikan untuk mengaktifkan semua fitur keamanan yang tersedia, seperti MFA dan enkripsi.

- Perlindungan Identitas: Lindungi kredensial administrator dan akun pengguna dengan sangat hati-hati. Gunakan kata sandi yang kuat, aktifkan MFA, dan batasi akses ke akun-akun ini.

- Pemulihan Bencana: Rencanakan dan uji rencana pemulihan bencana untuk memastikan bahwa sistem SSO Anda dapat dipulihkan dengan cepat jika terjadi kegagalan atau insiden keamanan.

- Peninjauan dan Audit Reguler: Lakukan peninjauan dan audit keamanan secara berkala untuk memastikan bahwa sistem SSO Anda tetap aman. Tinjau log aktivitas secara teratur, perbarui kebijakan keamanan Anda, dan uji kepatuhan Anda terhadap standar keamanan.

Contoh Konkret Meminimalkan Risiko Keamanan Terkait SSO

Organisasi dapat meminimalkan risiko keamanan terkait SSO dengan menerapkan langkah-langkah berikut:

- Contoh 1: Sebuah perusahaan menerapkan MFA untuk semua akses SSO. Ketika seorang karyawan mencoba masuk ke aplikasi, mereka harus memasukkan kata sandi mereka dan kemudian memverifikasi identitas mereka melalui kode yang dikirim ke ponsel mereka. Hal ini mencegah akses tidak sah bahkan jika kata sandi mereka dicuri.

- Contoh 2: Sebuah lembaga keuangan menggunakan enkripsi untuk melindungi data sensitif yang ditransmisikan melalui SSO. Semua komunikasi antara pengguna, IdP, dan aplikasi dienkripsi menggunakan protokol TLS/SSL, sehingga data tidak dapat dibaca jika dicegat.

- Contoh 3: Sebuah perusahaan ritel memantau aktivitas pengguna SSO secara aktif. Mereka menggunakan sistem pemantauan yang mencatat semua upaya login, akses ke data pelanggan, dan perubahan konfigurasi. Ketika sistem mendeteksi aktivitas yang mencurigakan, seperti upaya login yang gagal dari lokasi yang tidak dikenal, sistem secara otomatis memblokir akses dan memberi tahu tim keamanan.

Panduan Singkat Mengelola dan Memantau Akses Pengguna dalam Sistem SSO

Untuk mengelola dan memantau akses pengguna dalam sistem SSO, ikuti panduan berikut:

- Manajemen Identitas dan Akses (IAM): Terapkan IAM yang efektif untuk mengelola identitas pengguna, peran, dan hak akses. Gunakan alat IAM untuk mengotomatiskan proses provisioning dan deprovisioning pengguna, serta untuk memantau akses pengguna.

- Pemantauan Log: Secara teratur tinjau log aktivitas SSO untuk mengidentifikasi perilaku yang mencurigakan atau indikasi potensi pelanggaran keamanan. Cari upaya login yang gagal, akses ke sumber daya sensitif, dan perubahan konfigurasi yang tidak sah.

- Penilaian Akses: Lakukan penilaian akses secara berkala untuk memastikan bahwa pengguna memiliki akses yang tepat ke sumber daya yang mereka butuhkan. Tinjau peran dan hak akses pengguna secara teratur dan sesuaikan sesuai kebutuhan.

- Respons Insiden: Kembangkan rencana respons insiden untuk menangani insiden keamanan yang terkait dengan SSO. Rencana ini harus mencakup langkah-langkah untuk mengidentifikasi, merespons, dan memulihkan dari insiden keamanan.

- Pelaporan: Buat laporan rutin tentang aktivitas SSO, termasuk jumlah pengguna aktif, upaya login yang gagal, dan potensi insiden keamanan. Laporan ini harus dibagikan dengan tim keamanan dan manajemen untuk membantu mereka membuat keputusan yang tepat.

Contoh Penerapan SSO pada Berbagai Platform

Integrasi Single Sign-On (SSO) telah menjadi standar dalam dunia digital, mempermudah akses ke berbagai layanan dengan hanya satu set kredensial. Penerapan SSO sangat bervariasi tergantung pada platform yang digunakan, namun tujuannya tetap sama: meningkatkan efisiensi dan keamanan. Berikut adalah beberapa contoh penerapan SSO pada platform populer dan bagaimana SSO diintegrasikan dengan sistem manajemen identitas (IAM).

Penerapan SSO pada Platform Populer

Platform seperti Google Workspace dan Microsoft 365, serta berbagai aplikasi web lainnya, menawarkan dukungan SSO yang kuat. Hal ini memungkinkan pengguna untuk mengakses semua layanan yang terintegrasi dengan kredensial yang sama. Mari kita lihat beberapa contoh konkret:

- Google Workspace: Pengguna dapat menggunakan akun Google mereka untuk mengakses Gmail, Google Drive, Google Calendar, dan aplikasi lainnya. SSO di Google Workspace memanfaatkan protokol seperti SAML (Security Assertion Markup Language) untuk autentikasi.

- Microsoft 365: Mirip dengan Google Workspace, Microsoft 365 memungkinkan pengguna mengakses aplikasi seperti Outlook, Word, Excel, dan Teams dengan kredensial yang sama. SSO di Microsoft 365 seringkali menggunakan Azure Active Directory (Azure AD) sebagai penyedia identitas.

- Aplikasi Web Lainnya: Banyak aplikasi web, seperti Slack, Salesforce, dan Dropbox, juga mendukung SSO. Mereka seringkali mengintegrasikan dengan penyedia identitas seperti Google, Microsoft, atau penyedia SSO khusus seperti Okta atau OneLogin.

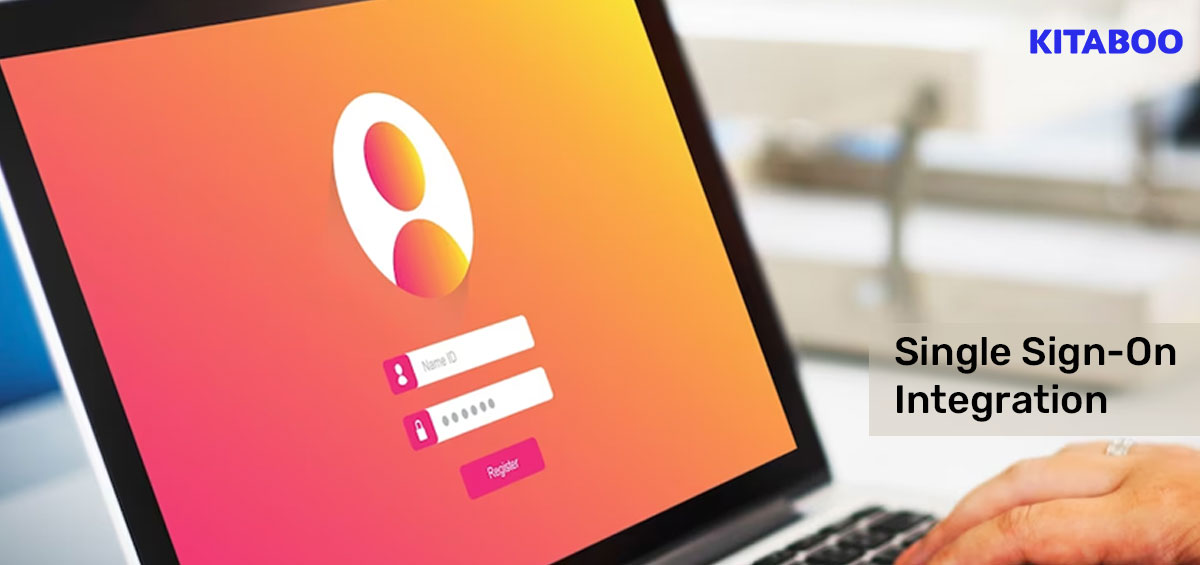

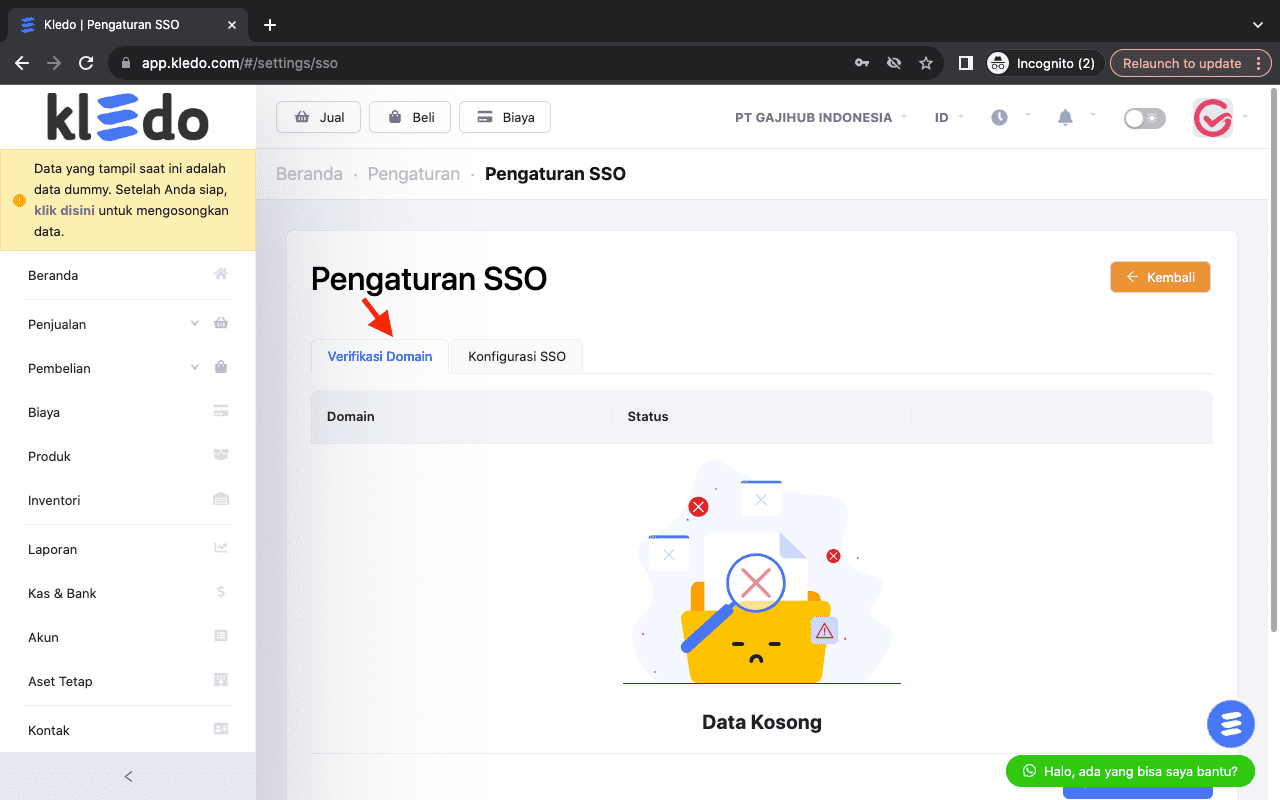

Walkthrough Singkat Konfigurasi SSO

Konfigurasi SSO bervariasi tergantung pada platform dan penyedia identitas yang digunakan. Berikut adalah contoh sederhana tentang cara mengkonfigurasi SSO di Google Workspace:

- Persiapan: Pastikan Anda memiliki akun Google Workspace dan akses ke konsol admin.

- Pilih Aplikasi: Di konsol admin, navigasikan ke “Aplikasi” -> “Aplikasi Web SAML”.

- Tambahkan Aplikasi: Klik “Tambahkan Aplikasi” dan pilih aplikasi yang ingin Anda integrasikan dengan SSO.

- Konfigurasi SSO: Ikuti petunjuk untuk mengkonfigurasi SSO. Ini biasanya melibatkan pengisian informasi seperti URL SSO, ID entitas, dan sertifikat. Informasi ini biasanya disediakan oleh penyedia aplikasi.

- Uji Coba: Setelah konfigurasi selesai, lakukan pengujian untuk memastikan SSO berfungsi dengan benar.

Perbandingan Fitur SSO pada Platform Berbeda

Fitur SSO yang tersedia bervariasi antara platform. Berikut adalah perbandingan singkat:

| Fitur | Google Workspace | Microsoft 365 | Penyedia SSO Khusus (Okta, OneLogin) |

|---|---|---|---|

| Protokol yang Didukung | SAML, OAuth | SAML, OAuth, OpenID Connect | SAML, OAuth, OpenID Connect, dan lainnya |

| Integrasi Aplikasi | Integrasi bawaan dengan aplikasi Google, integrasi pihak ketiga melalui SAML | Integrasi bawaan dengan aplikasi Microsoft, integrasi pihak ketiga melalui SAML dan Azure AD | Integrasi luas dengan ribuan aplikasi melalui direktori aplikasi |

| Fitur Tambahan | Verifikasi 2 langkah, manajemen perangkat | Verifikasi 2 langkah, manajemen perangkat, Conditional Access | Verifikasi 2 langkah, manajemen perangkat, Conditional Access, manajemen identitas lanjutan |

Integrasi SSO dengan Sistem Manajemen Identitas (IAM)

SSO seringkali diintegrasikan dengan sistem manajemen identitas (IAM) untuk menyediakan solusi manajemen identitas yang komprehensif. IAM mengelola identitas pengguna, otorisasi, dan akses ke sumber daya. Integrasi ini memungkinkan:

- Manajemen Pengguna Terpusat: IAM menyediakan satu tempat untuk membuat, mengelola, dan menonaktifkan akun pengguna. Perubahan pada akun pengguna (misalnya, perubahan kata sandi) secara otomatis diterapkan ke semua aplikasi yang terintegrasi dengan SSO.

- Kontrol Akses Berbasis Peran (RBAC): IAM memungkinkan administrator untuk menetapkan peran dan izin kepada pengguna. Ketika pengguna mengakses aplikasi melalui SSO, IAM memastikan bahwa mereka hanya memiliki akses ke sumber daya yang sesuai dengan peran mereka.

- Peningkatan Keamanan: IAM dapat menerapkan kebijakan keamanan seperti verifikasi dua faktor (2FA) dan Conditional Access untuk meningkatkan keamanan akses.

- Audit dan Pelaporan: IAM menyediakan kemampuan audit dan pelaporan yang komprehensif untuk melacak aktivitas pengguna dan memastikan kepatuhan terhadap kebijakan keamanan.

Masa Depan SSO: Tren dan Inovasi

Dunia teknologi terus bergerak maju, dan Single Sign-On (SSO) tidak terkecuali. Evolusi SSO akan didorong oleh kebutuhan akan keamanan yang lebih baik, pengalaman pengguna yang lebih mulus, dan adaptasi terhadap lanskap digital yang terus berubah. Mari kita selami tren dan inovasi yang akan membentuk masa depan SSO.

Tren dan Inovasi Terbaru dalam Teknologi SSO

Beberapa teknologi baru sedang mengubah cara SSO beroperasi dan memberikan pengalaman pengguna yang lebih baik. Beberapa di antaranya adalah:

- Penggunaan Blockchain: Teknologi *blockchain* menawarkan cara untuk meningkatkan keamanan dan transparansi dalam SSO. Dengan *blockchain*, informasi identitas pengguna dapat disimpan dan diverifikasi secara terdesentralisasi, mengurangi risiko peretasan dan manipulasi data.

- Biometrik: Otentikasi biometrik, seperti sidik jari, pengenalan wajah, dan pemindaian iris, semakin banyak digunakan dalam SSO. Biometrik menawarkan tingkat keamanan yang lebih tinggi dan pengalaman pengguna yang lebih nyaman karena pengguna tidak perlu lagi mengingat banyak kata sandi.

- Otentikasi Tanpa Kata Sandi: Tren menuju otentikasi tanpa kata sandi terus berlanjut. Pendekatan ini menggunakan metode otentikasi alternatif, seperti kunci keamanan fisik, aplikasi otentikasi, atau biometrik, untuk memverifikasi identitas pengguna. Hal ini mengurangi risiko pencurian kata sandi dan mempermudah pengguna untuk mengakses akun mereka.

Skenario Pengembangan SSO di Masa Depan

Bayangkan sebuah skenario di mana Anda dapat mengakses semua aplikasi dan layanan Anda hanya dengan satu sentuhan sidik jari atau pemindaian wajah. SSO di masa depan akan memungkinkan integrasi yang lebih mulus antara berbagai platform dan perangkat. Berikut adalah beberapa aspek yang mungkin terjadi:

- Identitas Terpadu: SSO akan terintegrasi dengan identitas digital terpadu, yang memungkinkan pengguna untuk mengelola identitas mereka di berbagai layanan dan platform dengan lebih mudah.

- Otomatisasi: Proses otentikasi dan otorisasi akan menjadi lebih otomatis, dengan penggunaan kecerdasan buatan (AI) dan *machine learning* (ML) untuk mengidentifikasi perilaku pengguna yang mencurigakan dan mencegah akses yang tidak sah.

- Personalisasi: Pengalaman pengguna akan lebih dipersonalisasi, dengan SSO yang menyesuaikan diri dengan preferensi dan kebutuhan pengguna. Misalnya, sistem dapat secara otomatis menyesuaikan tingkat keamanan berdasarkan risiko yang dirasakan.

Peningkatan Keamanan dan Pengalaman Pengguna dalam SSO

Teknologi baru ini akan membawa perubahan signifikan dalam keamanan dan pengalaman pengguna:

- Keamanan yang Lebih Kuat: Penggunaan *blockchain* dan biometrik akan meningkatkan keamanan secara signifikan. Data yang disimpan di *blockchain* sulit untuk diretas, dan biometrik menyediakan metode otentikasi yang unik untuk setiap individu.

- Pengalaman Pengguna yang Lebih Baik: Otentikasi tanpa kata sandi dan integrasi yang mulus akan membuat pengalaman pengguna lebih nyaman dan efisien. Pengguna tidak perlu lagi mengingat banyak kata sandi atau melalui proses otentikasi yang rumit.

- Contoh Konkret: Misalnya, sebuah perusahaan dapat menggunakan *blockchain* untuk menyimpan informasi identitas karyawan. Setiap kali seorang karyawan mengakses sistem, identitas mereka diverifikasi melalui *blockchain*, memastikan bahwa hanya karyawan yang berwenang yang dapat mengakses data sensitif. Di sisi lain, penggunaan biometrik memungkinkan akses yang cepat dan aman ke berbagai aplikasi, menghilangkan kebutuhan akan kata sandi.

Tantangan dan Peluang Terkait Masa Depan SSO

Meskipun masa depan SSO terlihat cerah, ada beberapa tantangan dan peluang yang perlu dipertimbangkan:

- Tantangan:

- Privasi Data: Pengumpulan dan penyimpanan data biometrik menimbulkan kekhawatiran tentang privasi data.

- Interoperabilitas: Memastikan interoperabilitas antara berbagai sistem dan platform *blockchain* bisa menjadi tantangan.

- Adopsi: Membutuhkan waktu untuk pengguna dan organisasi untuk mengadopsi teknologi baru.

- Peluang:

- Peningkatan Keamanan: Teknologi baru menawarkan peluang untuk meningkatkan keamanan secara signifikan.

- Pengalaman Pengguna yang Lebih Baik: SSO di masa depan akan membuat pengalaman pengguna lebih nyaman dan efisien.

- Inovasi: Ada banyak peluang untuk inovasi dalam bidang SSO, seperti pengembangan metode otentikasi baru dan integrasi dengan teknologi baru.

Kesimpulan Akhir

Single sign-on bukan hanya sekadar tren, melainkan kebutuhan di era digital ini. Dengan menghilangkan kerumitan pengelolaan banyak *password*, SSO membuka pintu bagi pengalaman pengguna yang lebih mulus dan efisien. Dari peningkatan keamanan hingga kemudahan akses, SSO menawarkan banyak keuntungan bagi pengguna dan organisasi. Oleh karena itu, SSO bukan hanya tentang teknologi, tetapi tentang menciptakan pengalaman digital yang lebih baik dan lebih aman bagi semua orang. Jadi, siap untuk mengucapkan selamat tinggal pada kerumitan *password* dan menyambut dunia dengan akses yang lebih sederhana dan aman?